Docker Build 完全ガイド|Dockerfile最適化の7つの実践ポイント

コセケン

テクラル合同会社

Dockerイメージのビルド時間が開発サイクルを圧迫し、不要なパッケージが本番環境のセキュリティリスクを生むケースは少なくありません。効率的で安全なコンテナ環境を構築するには、docker build の最適化が不可欠です。本記事では、適切なDockerfileの書き方から、docker compose up を用いた起動連携、CI/CDパイプラインへの組み込みまで、ビルド時間を短縮して開発プロセスを改善する7つの実践ポイントを解説します。

Docker Buildを高速化するビルドコンテキストの最適化

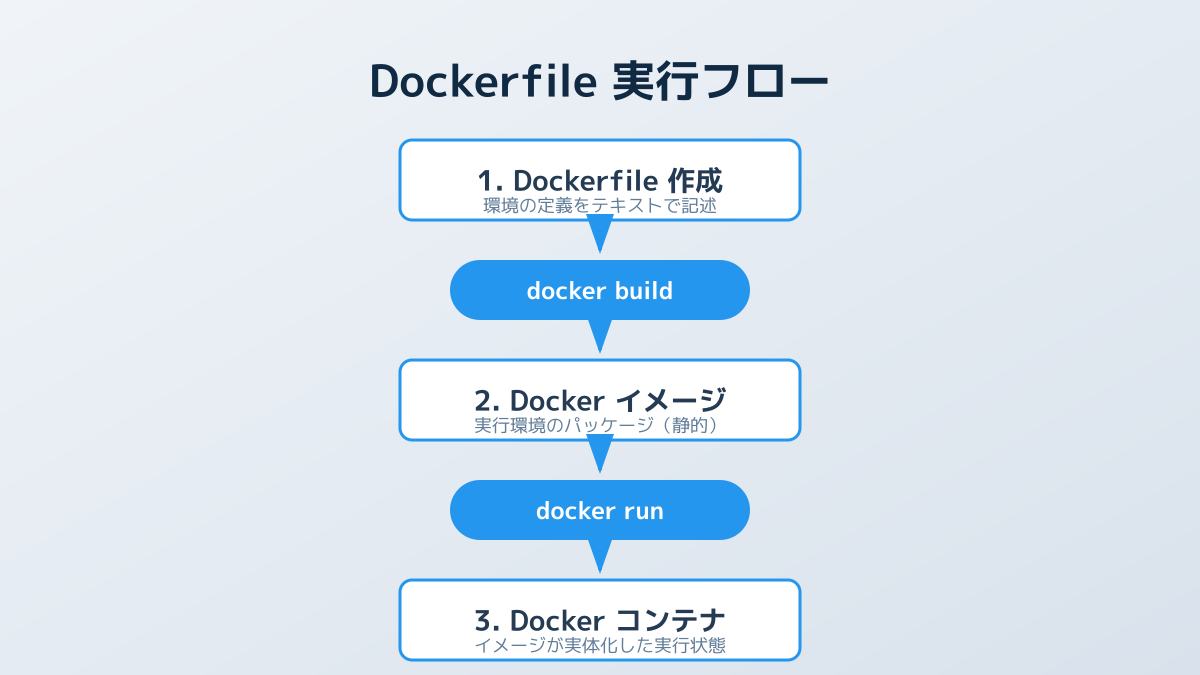

Dockerコンテナを構築する際、開発者が日常的に実行するコマンドが docker build です。このコマンドは、Dockerfileの記述に従ってアプリケーションの実行環境をパッケージ化し、コンテナイメージを作成します。ここで押さえておくべき最初の重要なポイントが、「ビルドコンテキストの最適化」です。

ビルドコンテキストの基本と判断ポイント

docker build コマンドを実行すると、引数で指定したディレクトリ(ビルドコンテキスト)内のすべてのファイルが、Dockerデーモンに送信されます。ここで判断の基準となるのが、「そのファイルは本当にコンテナの実行に必要か」という視点です。

不要なファイルまでデーモンに送信してしまうと、ビルド時間が不必要に長くなるだけでなく、最終的に生成されるイメージのサイズも肥大化します。イメージサイズが大きくなると、サーバーへのデプロイに時間がかかり、インフラのストレージコストも増加してしまいます。そのため、ディレクトリ内の構成を事前に精査することが極めて重要です。

現場で運用する際の注意点

実際の開発現場では、ローカルのログファイルや一時ファイル、巨大な依存パッケージのディレクトリ(例えば node_modules や .git フォルダ)が、意図せずビルドコンテキストに含まれてしまうトラブルが頻発します。

これを防ぐための実践的な注意点として、.dockerignore ファイルの活用が不可欠です。.dockerignore に不要なファイルやディレクトリを記述して明示的に除外することで、処理の高速化とセキュリティリスクの低減を同時に実現できます。

.dockerignore の記述例

# バージョン管理関連

.git

.gitignore

# 依存パッケージやビルド出力

node_modules/

dist/

build/

# 環境変数ファイルやログ

.env

*.log

特に、素早い仮説検証が求められるプロダクト開発の初期段階では、ビルド待ち時間の削減が開発サイクル全体の効率を大きく左右します。Dockerの基礎から環境構築の全体像を確認したい方は、Docker Desktopとは?Windows環境での開発効率を劇的に上げる導入ガイド も併せてご参照ください。

ポイントの要点整理

このセクションにおける要点は、以下の3点に整理できます。

- ビルドコンテキストの把握:

docker build実行時に送信されるデータ量を常に意識し、必要最小限に抑える。 - .dockerignoreの徹底: 開発環境特有の不要なファイルや、コンテナに含めるべきではない機密情報を確実に除外する。

- イメージの軽量化: 最適化を通じて、デプロイ時間の短縮とインフラコストの削減につなげる。

これらの基本事項を正しく押さえ、チーム全体で運用ルールを統一することで、スケーラビリティを考慮した健全なコンテナ開発の第一歩を踏み出すことができます。

Dockerfileのレイヤー構造とビルドキャッシュの活用

コンテナイメージを作成する際、2つ目の重要なポイントとなるのが「レイヤー構造の理解とビルドキャッシュの最適化」です。この仕組みを正しく理解することで、イメージの構築時間を大幅に短縮し、開発サイクルを高速化することができます。

レイヤー構造とビルドキャッシュの基本事項

Dockerfile からイメージを構築する際、RUN や COPY などの各命令は、それぞれ独立したレイヤーとして順番に積み重なっていきます。一度実行されて作成されたレイヤーはローカル環境にキャッシュとして保存され、次回以降の作業時に再利用されます。

もし Dockerfile の内容に変更がない場合、システムは既存のキャッシュをそのまま流用するため、構築プロセスは数秒で完了します。しかし、ある行の命令に変更が加わると、その行以降のすべてのレイヤーのキャッシュが無効化され、再度実行し直されるという特性を持っています。これが、作業時間を左右する最大の要因です。

キャッシュを活かすための判断ポイント

効率的な docker build を実現するためには、Dockerfile 内の命令を記述する順番が極めて重要になります。具体的には、「変更頻度の低い命令を上に、変更頻度の高い命令を下に配置する」という明確な判断基準を持って記述を整理します。

例えば、OSのパッケージアップデートや依存ライブラリのインストール(apt-get install や npm install など)は、頻繁に変更されるものではありません。これらを Dockerfile の上部に記述することで、キャッシュを有効に活用できます。一方で、日々更新されるアプリケーションのソースコードをコンテナ内にコピーする COPY . . のような命令は、ファイルが一つでも変更されるとキャッシュが無効になるため、可能な限りファイルの末尾に近い位置に記述する必要があります。

この順序を誤ると、ソースコードを1行修正しただけで、毎回重いライブラリのダウンロードからやり直すことになり、開発チームの待ち時間が無駄に増加してしまいます。

現場で運用する際の注意点と要点の整理

実際の開発現場で docker build を運用する際には、キャッシュの恩恵を受けるだけでなく、意図しない古いデータが混入するリスクにも注意を払う必要があります。

パッケージ管理ツールを使用して最新のセキュリティパッチを適用したい場合、キャッシュが効いていると古いバージョンのままイメージが作成されてしまうことがあります。このようなケースでは、一時的にキャッシュを無効化する --no-cache オプションを付与してコマンドを実行するか、インストールするパッケージのバージョンを明示的に指定する運用ルールを設けることが推奨されます。

また、ビルドコンテキスト(システム側に送信されるファイル群)を軽量化することも重要な要点です。.dockerignore ファイルを適切に設定し、不要なログファイルやローカルの開発環境特有のディレクトリがコンテナイメージに含まれないように整理してください。

プロダクトの立ち上げ期において、インフラ構築の手戻りを防ぎ、迅速な仮説検証を回すためには、こうした再現性の高い環境構築のノウハウが不可欠です。開発自動化の全体像については CI/CDとは?導入メリットと主要ツール比較、3ステップでわかる実践ガイド も合わせて参考にし、フェーズに合わせた最適な開発体制を構築してください。

セキュリティを担保する安全なDockerfileの書き方

コンテナ環境を構築する際、アプリケーションの動作やイメージの軽量化に目が行きがちですが、本番環境を見据えた際に最も重要となるのがセキュリティの観点です。ここでは、安全なコンテナイメージを作成するための基本事項や、現場での具体的な判断基準について解説します。

セキュリティを意識したビルドの基本事項

コンテナはデフォルトの設定において、内部のプロセスがrootユーザーとして実行されることが一般的です。しかし、この状態で運用を続けると、万が一アプリケーションの脆弱性を突かれてコンテナが侵害された場合、ホストシステム全体に被害が拡大するリスクが高まります。

そのため、Dockerfileを記述する際は、専用の非特権ユーザーを作成し、USER 命令を使用して実行権限を最小化することが基本事項となります。さらに、ベースイメージの選定も重要な要素です。不要なライブラリやシェルが含まれているリッチなOSイメージは、それ自体が攻撃者に利用される脆弱性の温床になり得ます。セキュリティを担保するためには、必要最小限のコンポーネントのみを含むAlpine Linuxや、シェルすら持たないDistrolessイメージを採用するなど、攻撃対象領域(アタックサーフェス)を極力減らす設計が求められます。

現場での判断ポイントと具体化

実際の開発現場において、セキュリティと利便性のバランスをどう取るかが大きな判断ポイントとなります。開発中にはパッケージマネージャーやデバッグツールが必要ですが、これらを本番環境にそのまま持ち込むことは非常に危険です。

この課題を解決するための具体的な手法が、マルチステージビルドの活用です。マルチステージビルドでは、1つのDockerfile内で複数の FROM 命令を使用し、ビルド用の環境と実行用の環境を明確に分離します。

マルチステージビルドの例(Go言語の場合)

# ビルドステージ(各種コンパイラを含む重いイメージ)

FROM golang:1.20 AS builder

WORKDIR /app

COPY . .

RUN go build -o myapp main.go

# 実行ステージ(最小限の軽量イメージ)

FROM alpine:3.19

WORKDIR /root/

# ビルドステージからバイナリのみをコピー

COPY --from=builder /app/myapp .

CMD ["./myapp"]

このアプローチにより、本番用のイメージにはコンパイラや不要なソースコードが含まれなくなり、イメージサイズが大幅に削減されると同時に、攻撃者が利用できるツールを排除できます。どのツールをビルドステージに留め、何を最終ステージに含めるかを精査することが、現場での重要な判断基準となります。

運用時の注意点と機密情報の取り扱い

現場で docker build を運用する際、最も警戒すべき注意点のひとつが機密情報の取り扱いです。APIキー、データベースのパスワード、プライベートリポジトリへのアクセストークンなどをイメージ内に含めてしまう事故は後を絶ちません。

初心者が陥りがちなミスとして、ENV や ARG 命令を使用してこれらの機密情報を渡してしまうケースがあります。この方法でビルドを行うと、変数の値がイメージのレイヤー履歴に平文で記録されてしまい、コマンドラインから第三者が簡単に閲覧できてしまいます。

これを防ぐためには、BuildKitが提供するシークレット機能(--secret フラグ)を活用する必要があります。この機能を使えば、ビルド時の一時的なマウントとして機密情報を渡し、最終的なイメージのレイヤーには一切痕跡を残さずにビルドを完了させることができます。

要点の整理

安全なコンテナイメージを構築する要点を整理すると、以下の3つに集約されます。

- 非特権ユーザーの利用とベースイメージの最小化 root権限を避け、不要なパッケージを持たないベースイメージを選定することで、根本的なリスクを低減します。

- マルチステージビルドによる環境の分離 開発・ビルド環境と本番実行環境を切り離し、最終イメージには必要最小限のファイルのみを含めます。

- BuildKitを活用した安全な機密情報管理 パスワードやトークンをレイヤー履歴に残さないよう、シークレット機能を標準プロセスとして組み込みます。

これらの要素を意識してDockerfileを記述し、日々のコンテナ構築に組み込むことが、安全なシステム運用の第一歩となります。

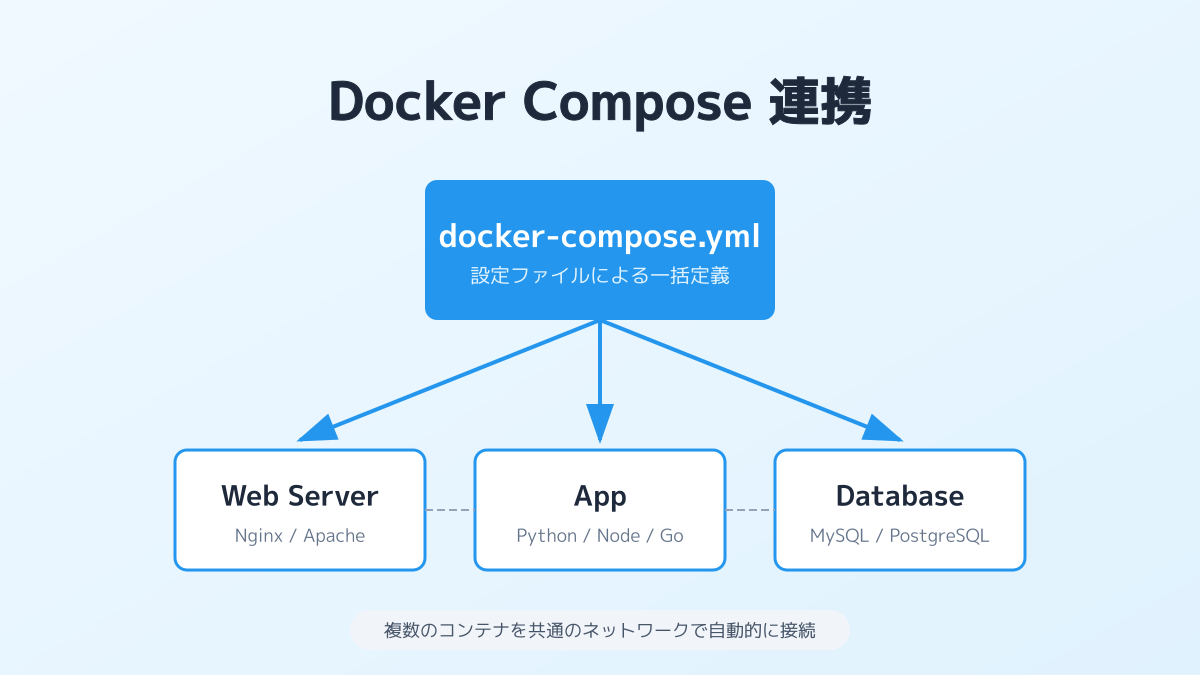

Docker Composeと連携した効率的なビルド戦略

Dockerを用いた開発において、複数のコンテナを連携させる場面は頻繁に発生します。単一のコンテナを立ち上げるだけでなく、Webサーバー、データベース、キャッシュサーバーなどを含むシステム全体を構築する際、Docker Composeを活用したビルド戦略が重要になります。これが複数コンテナ運用における基本事項です。

Docker Compose連携によるビルドの基本事項

通常、単独のイメージを作成する際は docker build コマンドを使用しますが、複数コンテナの構成管理には docker-compose.yml を用います。このファイル内に build ディレクティブを記述することで、docker compose up コマンドでコンテナの起動と同時にイメージのビルドを制御できるようになります。

この連携により、開発者は長いビルドコマンドや複雑なオプションを毎回入力する手間から解放されます。環境変数やネットワーク設定、ボリュームのマウント情報などと合わせてビルド設定をコードとして管理できるため、チーム内での環境構築手順を統一できるという大きなメリットがあります。

構成管理における判断ポイント

現場でシステムを構築する際、イメージを事前にビルドしておくべきか、それとも起動時に動的にビルドするべきかが重要な判断ポイントとなります。

開発環境においては、ソースコードの変更を即座に反映させる必要があるため、docker compose up --build を使用して、起動プロセスの中で最新の状態へビルドし直すアプローチが効率的です。これにより、コード修正から動作確認までのサイクルを大幅に短縮できます。

一方で、本番環境やステージング環境においては、起動時の動的なビルドは推奨されません。CI/CDパイプライン上で事前にビルドとテストを済ませたイメージをコンテナレジストリに登録し、デプロイ時はそのイメージを取得するだけの構成にすることで、起動時間の短縮と環境の同一性を担保できます。

現場で運用する際の注意点

現場で運用する際、Docker Compose経由でビルドを実行する場合の注意点がいくつか存在します。

1つ目は、ビルドコンテキストの適切な設定です。docker-compose.yml で指定する context の範囲が不必要に広いと、無関係なファイルまでDockerデーモンに送信されてしまい、ビルド時間が長引きます。これを防ぐためには、プロジェクトのルートディレクトリに .dockerignore ファイルを正しく配置し、不要なディレクトリを除外することが不可欠です。

2つ目は、ビルド引数(args)の管理です。Dockerfile内で ARG 命令を使用している場合、docker-compose.yml の build セクションから引数を渡すことができます。この際、APIキーやパスワードなどの機密情報を引数として渡してしまうと、イメージの履歴に情報が残るリスクがあります。機密情報はビルド時ではなく、実行時の環境変数として渡す設計にすることがセキュリティ上の鉄則です。

要点の整理

複数コンテナ環境でのビルドの要点を整理すると、以下のようになります。

- 構成管理のコード化: 複数コンテナ環境では、単発のコマンドではなく

docker-compose.ymlを通じたビルド管理を行い、手順を標準化する。 - 環境ごとの戦略の使い分け: 開発環境では

docker compose upに--buildオプションを付与してアジリティを高め、本番環境ではビルド済みイメージをデプロイするよう明確に切り分ける。 - コンテキストの最適化: ビルドコンテキストの範囲を絞り、

.dockerignoreを活用してパフォーマンスの低下を防ぐ。 - 機密情報の取り扱い: ビルド引数と実行時の環境変数を明確に区別し、セキュアなイメージ構築を徹底する。

これらの要点を押さえることで、単一コンテナの構築にとどまらない、実践的で安全なコンテナ運用が可能になります。開発から本番運用までを見据えたビルド戦略を設計することが、プロダクトの成長を支える強固な基盤となります。

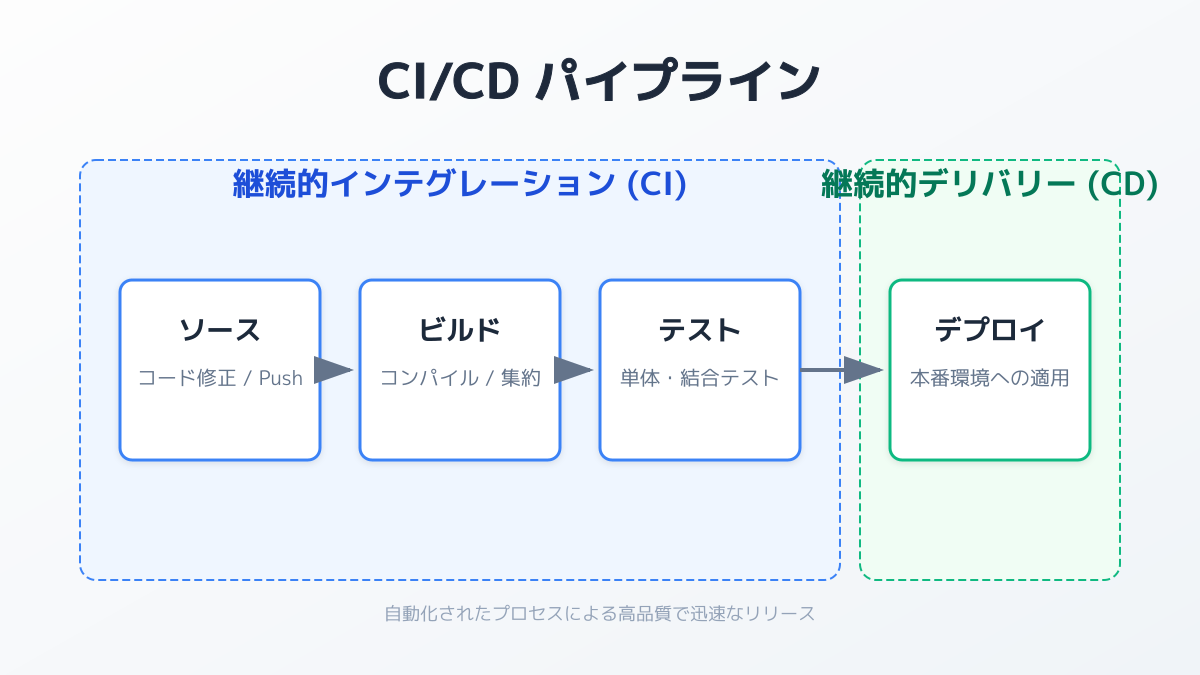

CI/CDパイプラインにおけるDocker Buildの自動化

コンテナ開発をチームで進める際、手元のローカル環境だけでなく、CI/CD(継続的インテグレーション/継続的デリバリー)パイプライン上でコンテナイメージを構築する仕組みが不可欠です。ここでは、自動化されたパイプラインにおける docker build の最適化と運用ノウハウについて整理します。

CI/CD環境におけるビルドの基本事項

ローカル環境での手動ビルドは、開発者の環境依存や手順の抜け漏れを引き起こす原因となります。そのため、GitHub ActionsやGitLab CIなどのツールを利用し、ソースコードがリポジトリにプッシュされたタイミングで自動的にビルドが走る仕組みを構築することが基本です。

自動化環境で docker build コマンドを実行することで、誰がいつコードを更新しても、常にクリーンな状態で同一のコンテナイメージが生成されることが保証されます。これにより、開発からテスト、本番環境へのデプロイまでの一連の流れがスムーズになり、プロダクトのリリース速度が飛躍的に向上します。

現場で求められる判断ポイント

CI/CDパイプラインでビルドを自動化する際、最も直面しやすい課題が「ビルド時間の長期化」です。クラウド上のランナー(実行環境)は毎回初期状態からスタートすることが多いため、ローカル環境のようにキャッシュが効かず、依存パッケージのダウンロードやコンパイルに多大な時間がかかります。

ここで重要になる判断ポイントが、外部キャッシュの活用戦略です。具体的には、前回のビルドで作成したイメージをコンテナレジストリから取得し、 --cache-from オプションを指定して既存のレイヤーを再利用するアプローチが有効です。また、最近のコンテナ環境では、BuildKit(次世代のビルドエンジン)のインラインキャッシュ機能を有効にすることで、より効率的にキャッシュを引き継ぐことが可能です。プロジェクトの規模やデプロイ頻度に応じて、どのキャッシュ戦略を採用するかを見極める必要があります。

現場で運用する際の注意点

自動化パイプラインでビルドを運用する際、セキュリティとイメージサイズの管理には細心の注意を払う必要があります。

第一に、認証情報(クレデンシャル)の取り扱いです。プライベートリポジトリからパッケージを取得する際などに、ビルド引数を使ってパスワードやAPIキーを渡すと、イメージの履歴に平文で残ってしまい、重大なセキュリティリスクとなります。これを防ぐためには、BuildKitが提供するシークレットマウント機能を利用し、ビルド時のみ安全に機密情報を参照させる設計が必須です。

第二に、成果物であるイメージサイズの肥大化を防ぐ工夫です。CI/CD環境では、テスト用のツールやビルド用の依存ライブラリが含まれたまま本番環境へデプロイされるのを防ぐため、マルチステージビルド(1つの設定ファイル内でビルド用と実行用の環境を分ける手法)を徹底することが推奨されます。

要点整理

ここまでの内容を踏まえ、CI/CD環境におけるビルド最適化の要点を整理します。

手動作業を排除し、パイプライン上で自動的にイメージを構築することは、モダンな開発現場において必須のプラクティスです。その上で、毎回ゼロから構築するのではなく、BuildKitの機能や外部キャッシュを駆使してビルド時間を短縮する戦略が求められます。

同時に、認証情報の漏洩を防ぐセキュアな設計と、マルチステージビルドを用いた軽量なイメージ作成を両立させることが、運用を成功させる鍵となります。これらの要点を押さえることで、スケーラビリティと安全性を兼ね備えた強固な開発基盤を確立することができます。

BuildKitのマウント機能を活用したビルド高速化

コンテナ環境構築における6つ目の重要ポイントは、次世代ビルドエンジンであるBuildKitの高度なマウント機能を活用したビルドの高速化です。従来のビルドプロセスでは難しかった、より柔軟なキャッシュ管理やファイル参照が可能になります。

BuildKitのマウント機能の基本事項

BuildKitを有効すると、Dockerfileの RUN 命令において --mount オプションを使用できるようになります。これにより、ビルド時のみ必要なファイルやキャッシュを一時的にコンテナ内へマウントすることが可能です。

代表的なものとして、パッケージマネージャーのキャッシュを保持する type=cache があります。例えば、Node.jsのプロジェクトで以下のように記述することで、ダウンロードしたパッケージをキャッシュとしてマウントし、次回以降のビルドでネットワーク通信を省略できます。

キャッシュマウントの例(Node.jsの場合)

# npmのキャッシュディレクトリをマウントしてインストールを高速化

RUN --mount=type=cache,target=/root/.npm \

npm install

これにより処理時間を大幅に短縮し、開発サイクルを加速させることができます。

現場で運用する際の判断ポイント

現場での開発運用において、どの処理にマウント機能を適用するかが判断ポイントとなります。ソースコードのコンパイルや依存関係の解決など、時間がかかり、かつ中間生成物が再利用可能なステップに対して type=cache を導入するのが効果的です。

また、ホスト側のファイルをイメージにコピーせず、ビルド時のみ参照したい場合には type=bind マウントが役立ちます。これにより、不要なファイルがイメージのレイヤーに残るのを防ぎ、イメージサイズの肥大化を抑えることができます。

要点の整理

- キャッシュマウントの活用:

RUN --mount=type=cacheを使用し、依存パッケージのダウンロード時間を削減する。 - バインドマウントによる軽量化:

type=bindを用いて、ビルド時のみ必要なファイルを一時的に参照し、イメージをクリーンに保つ。 - BuildKitの標準化: これらの機能を活用するため、チーム全体でBuildKitを有効化したビルドプロセスを標準化する。

これらの高度な機能を適切に組み込むことで、より高速で効率的なコンテナ構築が実現します。

Docker Buildxを用いたマルチアーキテクチャ対応

最後の7つ目の実践ポイントは、異なるハードウェアアーキテクチャに対応したコンテナイメージの構築です。近年、Apple Silicon(ARMアーキテクチャ)を搭載したMacが開発現場で普及したことにより、マルチアーキテクチャ対応の重要性が急速に高まっています。

マルチアーキテクチャビルドの基本事項

開発者のローカル環境がARMアーキテクチャ(arm64)であり、本番環境のサーバーがIntelアーキテクチャ(amd64)である場合、ローカルでビルドしたイメージが本番環境で正常に動作しないという問題が発生します。

この課題を解決するのが、Dockerの拡張プラグインである docker buildx です。buildx を使用すると、1回のビルドコマンドで複数のアーキテクチャ向けイメージを同時に作成し、コンテナレジストリにプッシュすることができます。これにより、環境間の差異による実行エラーを未然に防ぐことが可能です。

現場で運用する際の注意点

現場でマルチアーキテクチャビルドを運用する際、ビルド時間の増加に注意する必要があります。異なるアーキテクチャのバイナリをエミュレーション経由でコンパイルするため、単一アーキテクチャのビルドに比べて処理に時間がかかります。

そのため、CI/CDパイプライン上で buildx を実行する際は、前述したキャッシュ戦略(外部キャッシュやBuildKitのキャッシュマウント)を併用することが不可欠です。また、開発環境での動作確認用にはローカルのアーキテクチャのみをビルドし、本番デプロイ時のみマルチアーキテクチャでビルドするといった使い分けが推奨されます。

要点の整理

- 環境差異の解消:

docker buildxを活用し、開発環境と本番環境のアーキテクチャの違いによるトラブルを防ぐ。 - 複数プラットフォームへの対応:

--platform linux/amd64,linux/arm64オプションを指定し、一度のコマンドで複数環境向けのイメージを構築する。 - ビルド時間の最適化: エミュレーションによるオーバーヘッドを軽減するため、適切なキャッシュ戦略と環境ごとのビルド方針を組み合わせる。

これらの手法を取り入れることで、多様なインフラ環境に柔軟に対応できる、ポータビリティの高いコンテナ運用が可能になります。

まとめ

本記事では、docker build コマンドを最大限に活用し、効率的でセキュアなコンテナ環境を構築するための7つの実践ポイントを解説しました。

- ビルドコンテキストの最適化:

.dockerignoreを活用し、不要なファイルをビルドから除外することで、ビルド時間を短縮しイメージを軽量化します。 - レイヤー構造とキャッシュ: 各命令がレイヤーとして積み重なる仕組みを理解し、ビルドキャッシュを最大限に利用して再ビルドを高速化します。

- セキュリティの強化: マルチステージビルドやBuildKitのシークレット機能を用いて、本番イメージの脆弱性を減らし、機密情報を安全に扱います。

- Docker Composeとの連携:

docker compose upを使った複数コンテナ環境でのビルド戦略を理解し、開発・テスト環境を効率化します。 - CI/CDパイプラインへの統合: 自動化された環境での

docker buildの最適化と、キャッシュ戦略の導入で、継続的なデリバリーを加速します。 - BuildKitの高度なマウント機能活用: キャッシュマウントやバインドマウントを駆使し、依存関係の解決やファイル参照を高速化・軽量化します。

- マルチアーキテクチャ対応:

docker buildxを用いて複数プラットフォーム向けのイメージを構築し、開発環境と本番環境の差異を吸収します。

これらのポイントを実践することで、開発から運用まで一貫して高品質なコンテナ環境を維持し、プロダクトの成長を支える強固な基盤を築くことができます。

この記事を書いた人

コセケン

テクラル合同会社

スタートアップでのCTO経験を経て、現在はテクラル合同会社にてシステム開発全般を牽引しています。アプリおよびWebの開発から、バックエンド、インフラ構築に至るまで幅広い技術領域に対応可能です。スピード感を持った品質の高いシステム開発を得意としており、新規プロダクトの立ち上げを一気通貫で支援します。本ブログでは実践的な開発ノウハウを発信していきます。