AWSでのCI/CDパイプライン構築ガイド|開発を加速する6つの実践ポイント

コセケン

テクラル合同会社

システム開発において、コードの変更を迅速かつ安全に本番環境へ反映することは、プロダクトの成長に直結します。しかし、手作業によるデプロイ作業は時間とコストを浪費し、ヒューマンエラーによる品質低下のリスクも伴います。これらの課題を解決し、開発速度と品質を両立させるには、CI/CDパイプラインの導入が不可欠です。

特にAWS環境でのCI/CD構築は、インフラと開発ツールの親和性が高く、AWSの豊富なマネージドサービスを活用することで、柔軟かつスケーラブルな自動化環境を実現できます。本記事では、AWS環境で堅牢なCI/CDパイプラインを構築するための6つの実践的なポイントを、具体的なノウハウや外部ツールとの比較事例とともに解説します。

1. 導入判断とAWSサービスの選定

CI/CDパイプライン構築における基本事項

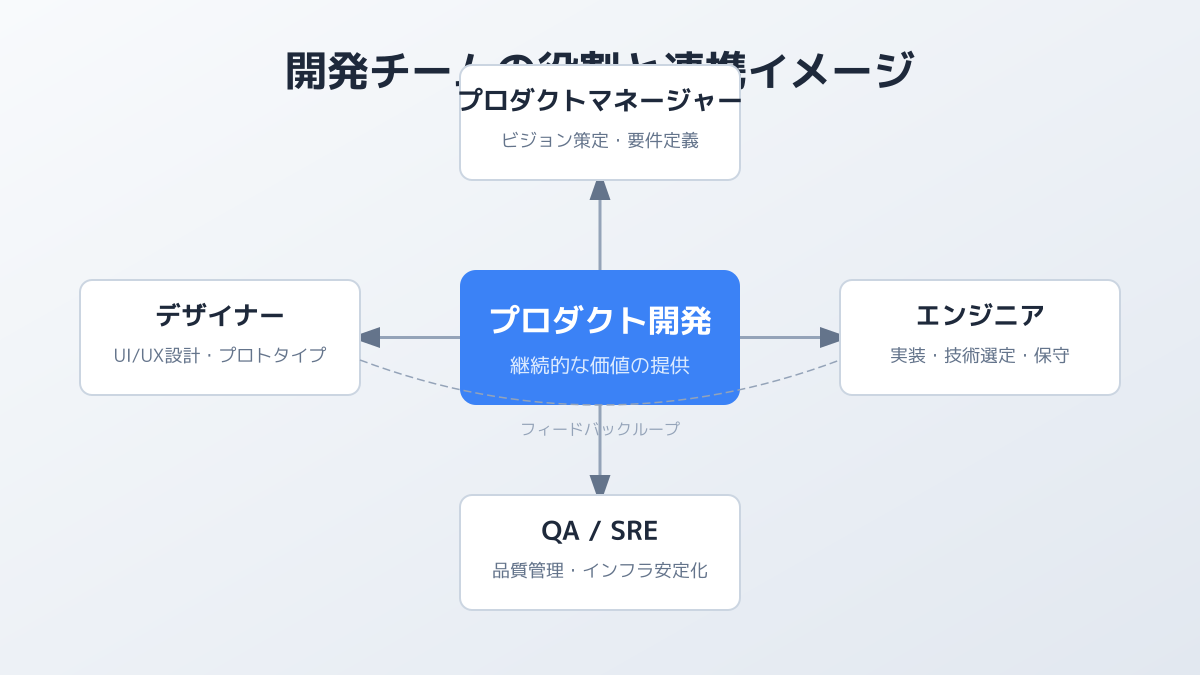

システム開発の現場において、コードの変更を安全かつ迅速に本番環境へ反映する仕組みは欠かせません。CI/CDパイプラインは、継続的インテグレーション(CI)と継続的デリバリー(CD)を自動化し、開発からテスト、デプロイまでのプロセスをシームレスに繋ぐ重要な役割を担います。手作業によるデプロイ作業を排除することで、人為的なミスを減らし、開発チームが機能開発そのものに集中できる環境を構築できます。

特にAWS環境でのCI/CD構築は、インフラと開発ツール群の親和性が高いという利点があります。AWS CodePipelineやAWS CodeBuildといったフルマネージドサービスを活用することで、サーバーの保守管理を意識せずにスケーラブルなパイプラインを構築可能です。開発規模の拡大に合わせて柔軟にリソースを拡張できるため、スタートアップからエンタープライズまで幅広い事業フェーズに対応できます。

導入時の判断ポイントとAWSサービスの選定

CI/CDパイプラインを設計する際、最初の判断ポイントとなるのが「どの作業を自動化し、どこに手動の承認プロセスを残すか」という点です。すべてのプロセスを完全に自動化することが常に最適とは限りません。たとえば、本番環境へのデプロイ直前には、プロダクトマネージャーやQA担当者による手動承認のアクションをAWS CodePipeline上に組み込むことで、予期せぬ不具合の流出を防ぐことができます。

また、事業の立ち上げ期においては、最初から複雑なパイプラインを構築するのではなく、小さく始めて徐々に拡張していくアプローチが有効です。プロトタイプやMVP(Minimum Viable Product)の段階では、ソースコードのビルドとテストの自動化のみを先行して導入し、検証サイクルを早めることに注力します。このようなMVP開発を加速させるアジャイルな進め方を取り入れることで、市場のフィードバックを迅速にプロダクトへ反映する土台が整います。

ツールの選定においても、既存の開発フローとの整合性が重要です。ソースコード管理にGitHubを利用している場合、AWS CodePipelineはGitHubのWebhookとネイティブに連携できるため、ソースコードのプッシュをトリガーとした自動ビルドを容易に実現できます。チームのスキルセットや既存の資産に合わせて、AWSの各サービスとサードパーティツールを適切に組み合わせることが成功の鍵です。

現場で運用する際の注意点

実際にCI/CDパイプラインを現場で運用し始めると、いくつかの技術的な課題や運用上の注意点が浮き彫りになります。代表的な課題が、テストコードの品質と実行時間のトレードオフです。パイプラインに組み込まれた自動テストの実行時間が長すぎると、開発者の待ち時間が増加し、本来の目的である開発速度の向上が阻害されます。AWS CodeBuildの並列実行機能を活用したり、テストの実行範囲を適切に分割したりすることで、フィードバックループを短く保つ工夫が必要です。

セキュリティと権限管理も、運用上の重要な注意点です。パイプラインはソースコードにアクセスし、本番環境のリソースを変更する強力な権限を持ちます。そのため、AWS Identity and Access Management(IAM)を用いて、各ビルドプロジェクトやデプロイグループに対して「最小権限の原則」に基づいたロールを割り当てる必要があります。不要な権限を付与しないことで、万が一パイプラインが侵害された場合の影響範囲を最小限に抑えることができます。

さらに、デプロイ失敗時のロールバック体制をあらかじめ設計しておくことも不可欠です。AWS CodeDeployを活用すれば、Blue/Greenデプロイメントなどの手法を用いて、新旧のバージョンを安全に切り替えることが可能です。異常を検知した際に自動で元のバージョンへ切り戻す仕組みを構築しておくことで、サービスのダウンタイムを極小化できます。

2. AWSマネージドサービスを活用した構成設計

AWS環境でCI/CDパイプラインを構築する際、2つ目の重要なポイントとなるのがAWSマネージドサービスを活用した構成設計とツール連携です。開発からデプロイまでの流れをシームレスにつなぐためには、各サービスの役割を正確に理解し、自社の要件に合った組み合わせを選択する必要があります。

AWSマネージドサービスによる基本構成

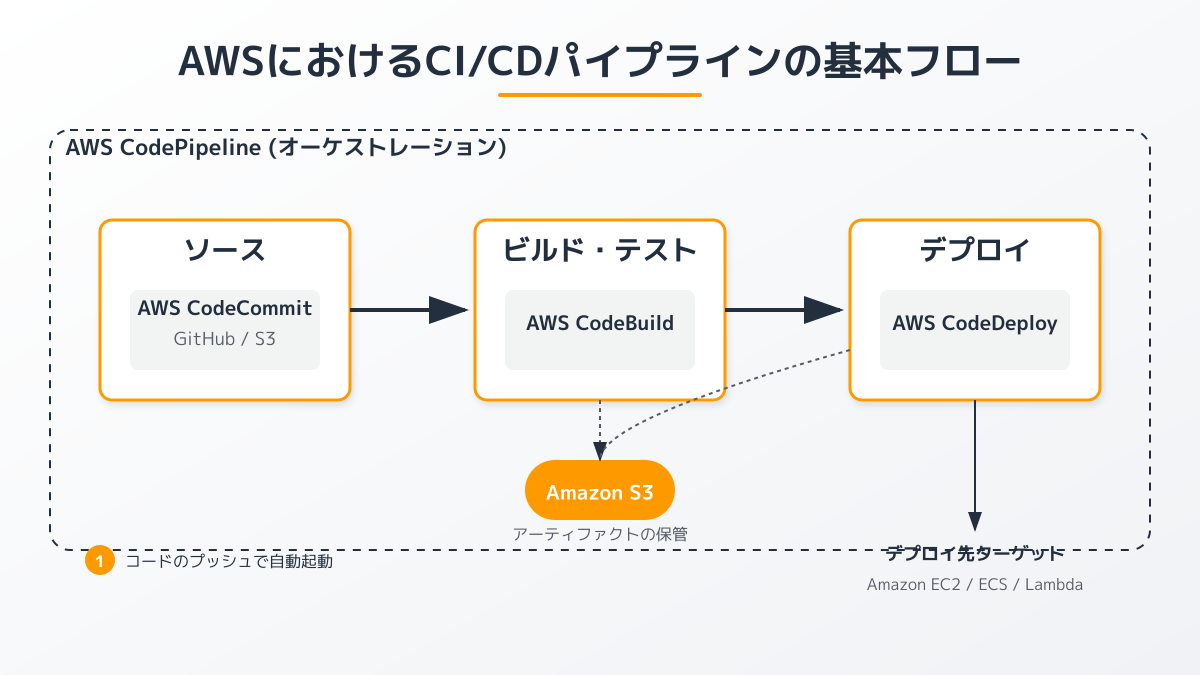

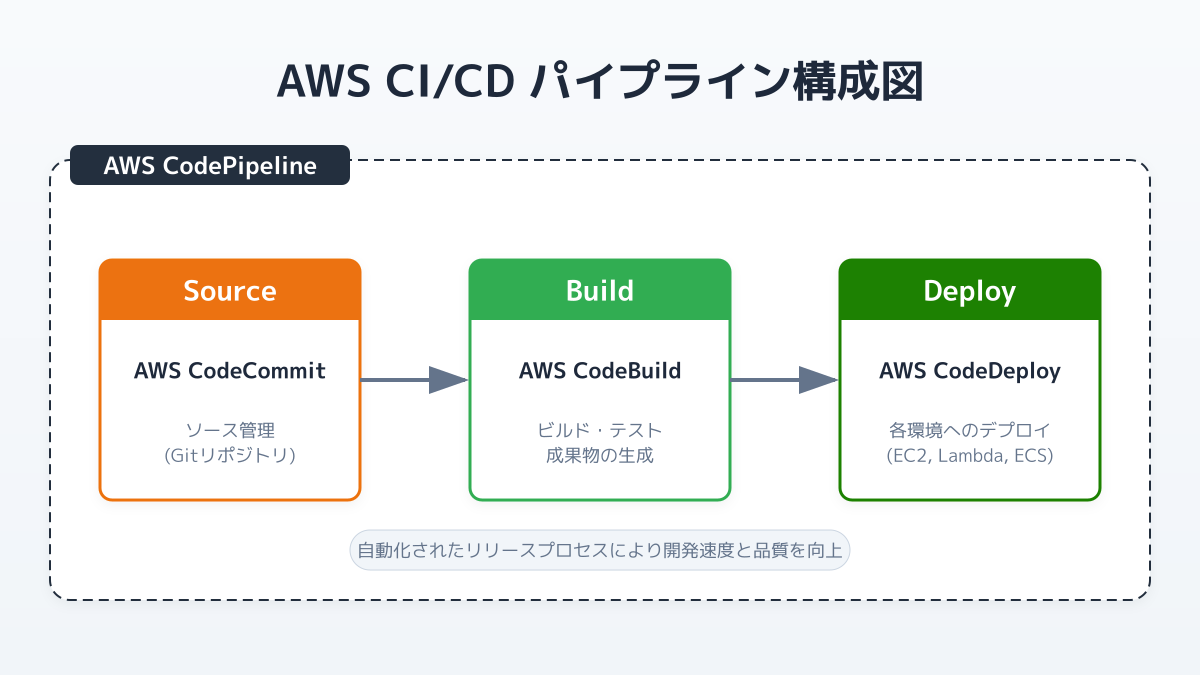

AWSには、開発プロセスの自動化を支援する専用のデベロッパーツールが用意されています。これらを組み合わせることで、堅牢でスケーラブルなパイプラインを構築できます。

基本となる構成要素は以下の4つです。

- AWS CodeCommit: セキュアでスケーラブルなプライベートGitリポジトリをホストするソース管理サービスです。

- AWS CodeBuild: ソースコードのコンパイル、テストの実行、デプロイ可能なソフトウェアパッケージの作成を行うフルマネージド型のビルドサービスです。

- AWS CodeDeploy: Amazon EC2、AWS Fargate、AWS Lambda、オンプレミスサーバーなど、さまざまなコンピューティングサービスへのアプリケーションデプロイを自動化します。

- AWS CodePipeline: 上記のソース管理、ビルド、デプロイの各フェーズを統合し、リリースプロセス全体を視覚化・自動化するオーケストレーションサービスです。

これらのサービスをCodePipelineで束ねることで、コードの変更がプッシュされるたびに自動でテストとデプロイが実行される一連の流れが完成します。

ツール選定と構成の判断ポイント

CI/CDパイプラインをAWS環境で設計するにあたり、すべてをAWSのネイティブサービスで統一するのか、既存のサードパーティツールと連携させるのかが重要な判断ポイントになります。

たとえば、ソースコード管理にすでにGitHubやGitLabを利用している場合、無理にCodeCommitへ移行する必要はありません。CodePipelineはGitHubとのネイティブな統合をサポートしているため、ソースステージをGitHubに設定し、ビルド以降をAWSに任せるといった柔軟な構成が可能です。

また、ビルド環境の選定も重要です。CodeBuildはコンテナベースで都度クリーンな環境が立ち上がるため、環境依存のビルドエラーを防ぐことができます。しかし、特殊なビルドキャッシュが必要な場合や、既存のJenkins資産を活かしたい場合は、要件に応じて連携方式を調整する必要があります。プロジェクトの規模やチームの習熟度に合わせて、最適な組み合わせを判断してください。

現場での運用における注意点

実際にCI/CDパイプラインを現場で運用し始めると、いくつかの技術的な課題や注意すべき点に直面します。

第一にIAM(Identity and Access Management)による最小権限の原則の徹底です。パイプラインがAWSリソースにアクセスするためのIAMロールは、必要最低限の権限のみを付与するように設計します。過剰な権限を与えると、万が一パイプラインの構成ファイルが改ざんされた際に、意図しないリソースの操作や破壊を招くリスクがあります。

第二にデプロイ失敗時のロールバック戦略です。CodeDeployを利用する場合、Blue/Greenデプロイメントやカナリアリリースといった手法を選択できます。新しいバージョンに問題が発覚した際、即座に以前の安定したバージョンへ切り戻せる仕組みをあらかじめ組み込んでおくことが、システムの可用性を保つ上で不可欠です。

第三に開発者への迅速なフィードバックループの構築です。ビルドやテストが失敗した際、Amazon SNSやAWS Chatbotを経由してSlackなどのチャットツールへ即座に通知を送る設定を行います。エラーの検知が遅れると、開発のリードタイムが延びてしまうため、通知の仕組みはパイプライン構築とセットで実装します。

特に新規事業やプロダクトの立ち上げ初期においては、手動デプロイによるヒューマンエラーを防ぎ、開発チームがコードの記述と価値創造に集中できる環境をいち早く整えることが重要です。自動化の基盤が整うことで、仮説検証のサイクルを高速に回すことが可能になります。

プロダクトの成長を加速させるためには、開発環境の整備だけでなく、事業検証のステップも同時に進める必要があります。新規事業の立ち上げを成功に導くプロセスを参考に、ビジネスとシステムの双方向から成功に向けたアプローチを実践してください。

3. ツール選定とアーキテクチャの最適化

CI/CDパイプラインを構築する上で、3つ目の重要なポイントとなるのが「自社の開発体制とインフラ環境に最適なツール選定とアーキテクチャの最適化」です。単に自動化の仕組みを導入するだけでなく、長期的な運用を見据えた設計が求められます。

特にAWS環境を前提とした場合、AWSが提供するフルマネージドサービス群を活用するのか、あるいは外部のCI/CDツールと連携させるのかによって、パイプラインの構成は大きく変わります。ここでは、ツール選定とアーキテクチャ設計に関する判断基準と、具体的な連携事例を解説します。

AWSネイティブと外部ツールの比較と判断ポイント

AWS環境でCI/CDパイプラインを構築する際、最も大きな判断ポイントとなるのが「AWSネイティブサービスで統一するか、サードパーティツールを組み合わせるか」という選択です。

AWS CodePipeline、AWS CodeBuild、AWS CodeDeployを活用したAWS中心の構成は、AWS Identity and Access Management(IAM)との緊密な統合により、強固なセキュリティと細やかな権限管理を実現できる点が最大のメリットです。インフラ管理の負担を軽減でき、運用コストの最適化にもつながります。

一方で、すでに他のツールを導入している場合は以下の3点で比較・評価を行います。

- セキュリティ要件と認証基盤 AWSネイティブサービスであればIAMロールで完結しますが、外部ツールを利用する場合はOIDC(OpenID Connect)を利用した一時的な認証情報の取得など、セキュアな連携方式を設計する必要があります。

- 既存のワークフローとの親和性 開発チームが使い慣れているバージョン管理システムやレビュープロセスと、シームレスに連携できるかを重視します。

- スケーリングと実行コスト ビルドやテストの実行頻度が高い場合、コンテナを活用した並列実行のしやすさや、従量課金モデルのコスト効率を比較検討します。

外部ツールとの具体的な連携事例

自社の事業フェーズや技術スタックに合わせて、以下のようなハイブリッドなアーキテクチャを採用するケースも増えています。

- GitHub Actionsとの連携(モダンなWeb開発の主流) ソースコードの管理にGitHubを利用している場合、CI(自動テストやビルド)をGitHub Actionsで実行し、CD(本番環境へのデプロイ)をAWS CodeDeployへ引き継ぐ構成が人気です。GitHub側にAWSの長期クレデンシャルを持たせず、OIDCを利用して一時的なアクセス権を取得することで、高いセキュリティを確保できます。

- GitLab CI/CDとの統合(エンタープライズでの一元管理) 自社でGitLabをホスティングしている企業では、GitLab RunnerをAmazon EC2やAmazon EKS上で稼働させることで、セキュアなプライベートネットワーク内でビルドを実行できます。ソースコードとパイプラインの管理をGitLabで一元化したい場合に適しています。

- Jenkins資産の活用(段階的な移行) 長年運用してきたJenkinsの複雑なビルドスクリプトがある場合、無理にAWS CodeBuildへ全面移行せず、パイプラインのオーケストレーションのみをAWS CodePipelineに任せ、特定のビルド処理をJenkinsプラグイン経由で呼び出す構成も有効な選択肢です。

現場で運用する際の注意点

最適なアーキテクチャを設計し、CI/CDパイプラインを稼働させた後も、現場での継続的な改善が不可欠です。

第一に、テストコードの肥大化に伴うビルド時間の長期化です。開発が進むにつれてテストケースは増加するため、単体テストと結合テストを分離したり、依存関係のキャッシュ機能やテストの並列実行を導入したりして、フィードバックループを短縮することが重要です。

第二に、デプロイ失敗時のロールバック戦略の確立です。万が一不具合のあるコードがリリースされた場合、ユーザーへの影響を最小限に抑える仕組みが欠かせません。AWS CodeDeployを活用し、トラフィックを段階的に移行するカナリアリリースや、新旧の環境を瞬時に切り替えるBlue/Greenデプロイメントを採用することで安全性を担保できます。

第三に、権限の分離と監査ログの取得です。CI/CDパイプラインに付与するIAMロールは「最小権限の原則」に従って厳格に絞り込みます。同時に、AWS CloudTrailなどを活用して「誰が、いつ、どの変更をトリガーしたのか」を追跡できる状態を維持することが、セキュリティインシデント発生時の迅速な対応につながります。

4. セキュリティと権限管理の徹底

AWS環境において自動化の恩恵を最大限に引き出すため、4つ目の重要なポイントとして「セキュリティと権限管理の徹底」を挙げます。開発スピードを向上させる一方で、自動化されたプロセスには常に不正アクセスや情報漏洩のリスクが伴います。ここでは、安全なパイプラインを構築するための基本事項や現場での運用における注意点を整理します。

セキュリティと権限管理の基本事項

自動化されたデプロイプロセスでは、システム自身がインフラストラクチャに対する変更権限を持ちます。そのため、AWS Identity and Access Management (IAM) を活用し、各サービスに対して最小権限の原則を適用することが不可欠です。

たとえば、ビルドを行うAWS CodeBuildにはソースコードの読み取りとビルドアーティファクトの保存権限のみを付与し、本番環境へのデプロイを行うAWS CodeDeployには対象リソースへの更新権限のみを限定して付与します。このように権限を細分化することで、万が一パイプラインの一部が侵害された場合でも、システム全体への影響を最小限に食い止めることが可能です。

AWS環境における開発では、複数のチームが同時にリポジトリへアクセスし、絶え間なくコードの変更が行われます。このような環境下では、誰が・いつ・どのような変更を加えたのかを追跡できる監査ログの取得も基本事項に含まれます。AWS CloudTrailを有効化し、パイプラインに関連するAPIコールを継続的に監視することで、セキュリティインシデント発生時の迅速な原因究明が可能になります。

導入時の判断ポイント

セキュアなCI/CDパイプラインを設計する際、どのフェーズでどのようなセキュリティチェックを組み込むかが重要な判断ポイントになります。開発速度を落とさずに品質を担保するためには、以下の観点で導入を検討します。

- 静的コード解析 (SAST) の実行タイミング: コードがリポジトリにプッシュされた直後、またはプルリクエストの作成時に実行し、脆弱性やコーディング規約の違反を早期に発見します。

- コンテナイメージのスキャン: Amazon ECRなどにイメージをプッシュするタイミングでスキャンを実行し、既知の脆弱性が含まれていないかを確認します。

- 承認プロセスの要否: 開発環境やステージング環境へのデプロイは完全自動化しつつ、本番環境へのデプロイにはAWS CodePipelineの「手動承認アクション」を挟むなど、事業要件に応じたガバナンスのレベルを判断します。

また、サードパーティ製のライブラリやオープンソースソフトウェア (OSS) を利用する場合の依存関係チェックも欠かせません。プロジェクトの規模や扱うデータの機密性に応じて、どの程度厳密なセキュリティゲートを設けるかを事前に定義しておくことが、後々の運用負荷を左右する大きな判断ポイントとなります。

現場で運用する際の注意点

実際に現場で運用を開始すると、開発者から「セキュリティチェックが厳しすぎてビルドが遅い」「権限エラーでデプロイが頻繁に失敗する」といった不満が出ることがあります。運用を円滑に進めるためには、以下の注意点を守る必要があります。

第一に、認証情報のハードコードを絶対に避けることです。データベースのパスワードや外部APIのシークレットキーをソースコード内に直接記述すると、リポジトリを通じて情報が流出する危険があります。AWS Secrets ManagerやAWS Systems Manager Parameter Storeを利用し、パイプラインの実行時に動的に認証情報を取得する仕組みを構築してください。

第二に、セキュリティスキャンの結果に対するフィードバックループを短くすることです。エラーが発生した際、どのコードのどの部分に問題があったのかを開発者が即座に把握できるよう、Slackなどのチャットツールへ自動通知を送る仕組みを整えます。これにより、開発者はコンテキストを失うことなく修正作業に移ることができます。

さらに、パイプライン自体のメンテナンスも忘れてはいけません。ビルド環境のOSや使用しているアクションは定期的にアップデートし、パイプラインを構成するツール群自体が脆弱性の温床にならないよう管理を徹底することが求められます。

開発スピードを損なうことなく、堅牢で信頼性の高いCI/CDパイプラインを実現できます。セキュリティを後回しにせず、初期の設計段階からパイプラインの一部として組み込むことが、長期的なプロダクトの成長と安定稼働に直結します。

5. コスト管理とリソース最適化

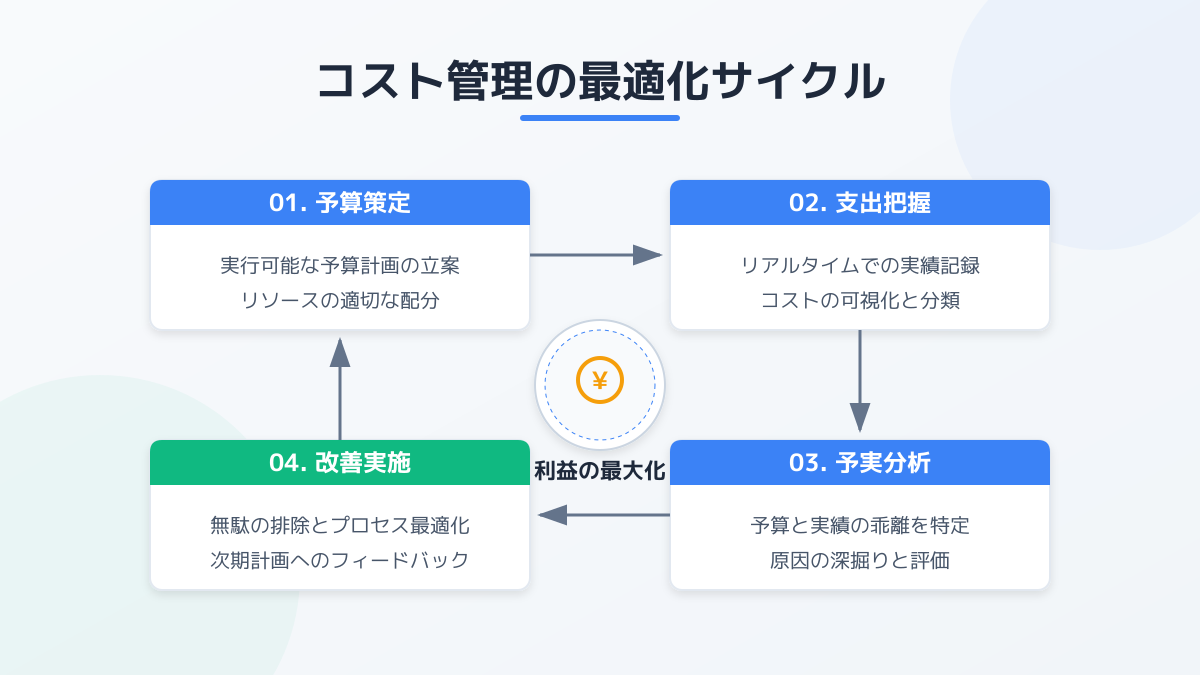

AWSで開発環境を自動化する際に見落とされがちなのが、継続的なコスト管理とリソースの最適化です。開発速度を優先するあまり、過剰なリソースを割り当ててしまい、運用費用が膨張するケースは少なくありません。ここでは、コストとパフォーマンスのバランスを保ちながらCI/CDパイプラインを運用するための基本事項と判断ポイントを整理します。

コストを最適化するための判断ポイント

AWS環境におけるCI/CDパイプラインのコストは、主にビルド時間、ストレージ容量、そしてデータ転送料によって変動します。これらを最適化するためには、以下の判断ポイントを具体化することが重要です。

第一に、AWS CodeBuildのコンピューティングリソースの適切な選択です。ビルド環境のインスタンスサイズは、プロジェクトの規模に応じて柔軟に変更できます。小規模なフロントエンドのビルドに過剰なメモリを持つ大容量インスタンスを割り当てると、無駄なコストが発生します。ビルド時間とインスタンス単価のバランスを計測し、最適なサイズを選択してください。

第二に、キャッシュ機能の積極的な活用です。依存関係のダウンロードや中間生成物の作成には時間がかかります。CodeBuildのローカルキャッシュやAmazon S3キャッシュを利用することで、2回目以降のビルド時間を大幅に短縮でき、結果として従量課金によるコストを抑えることが可能です。

現場で運用する際の注意点

実際の開発現場でパイプラインを運用する際には、無意識のうちにコストが増大する落とし穴に注意する必要があります。

最も頻繁に発生するのが、不要な自動トリガーによる無駄なビルドの実行です。すべてのブランチへのプッシュに対してパイプラインが起動する設定になっていると、軽微なドキュメント修正や作業途中のコミットでもビルドが走り、コストを消費します。特定のブランチ(mainやdevelopなど)や、特定のファイル変更時のみパイプラインが実行されるように、トリガー条件を厳密に定義してください。

また、ログの保存期間にも注意が必要です。ビルドやデプロイの実行ログはAmazon CloudWatch Logsに保存されますが、デフォルト設定では無期限に保存されることがあります。ストレージコストの肥大化を防ぐため、要件に合わせてログの保持期間を「30日」や「90日」などに制限するライフサイクルポリシーを設定することが不可欠です。

安定した開発基盤を維持するためには、定期的なコスト監視が欠かせません。AWS Cost ExplorerやAWS Budgetsを活用し、CI/CD関連サービス(CodePipeline、CodeBuild、CodeDeployなど)の利用料金を可視化してください。予算超過時にアラートを通知する仕組みを構築しておけば、予期せぬコストスパイクに迅速に対応できます。

CI/CDパイプラインの構築において、開発速度の向上とコスト管理はトレードオフの関係になりがちです。しかし、キャッシュの活用やトリガーの最適化、適切なリソース選定を行うことで、両立は十分に可能です。定期的にパイプラインの実行時間とコストを見直し、プロジェクトの成長フェーズに合わせた設定のチューニングを継続してください。

6. 継続的なモニタリングとフィードバック

CI/CDパイプラインを構築・運用する上で、継続的なモニタリングとフィードバックループの確立は欠かせない要素です。パイプラインが正常に稼働しているかを常に監視し、問題が発生した際に即座に検知できる仕組みを整えることが基本事項となります。

AWS環境においてCI/CDパイプラインを最適化するための判断ポイントは、指標の可視化です。Amazon CloudWatchなどを活用して、ビルドの実行時間、テストのカバレッジ、デプロイの成功率といったデータを収集します。これにより、どの工程がボトルネックになっているかを客観的な数値に基づいて判断し、改善策を打つことが可能になります。

現場で運用する際の注意点として、アラートの過検知を防ぐことが挙げられます。軽微な警告や重要度の低い通知が頻発すると、開発チームが通知を無視するようになり、致命的なエラーを見落とすリスクが高まります。そのため、通知の閾値を厳密に設定し、対応が必須なインシデントのみをコミュニケーションツールへ素早く通知する設計が求められます。

パイプラインは一度構築して完了ではなく、運用データに基づいた継続的なチューニングが必要です。エラーの発生傾向やビルド時間の推移を定期的に見直し、開発速度と品質を高いレベルで維持し続けることが、事業成長を支える強固な基盤となります。

まとめ

本記事では、AWS環境で堅牢なCI/CDパイプラインを構築し、開発速度と品質を両立させるための6つの実践的なポイントを解説しました。

重要な要点を再確認しましょう。

- 基本事項の徹底: テストの高速化、IAMによる厳格な権限管理、確実なロールバック手段の確保が安定運用の基盤です。

- AWSマネージドサービスの活用: CodePipeline、CodeBuild、CodeDeployなどを組み合わせ、効率的でスケーラブルなパイプラインを設計します。

- 最適なツール選定とアーキテクチャ: 自社の開発体制とインフラ環境に合わせて、AWSネイティブかサードパーティツールかを判断し、長期運用を見据えた設計を行います。

- セキュリティと権限管理: 最小権限の原則に基づき、シークレット情報を安全に管理することで、自動化に伴うリスクを低減します。

- 継続的なコスト管理: キャッシュ活用やリソース最適化により、開発速度を保ちつつ運用費用を抑制します。

- モニタリングとフィードバック: CloudWatchなどでパイプラインの状況を可視化し、継続的な改善サイクルを回すことが重要です。

これらのポイントを押さえることで、開発チームはより迅速かつ安全にプロダクトを市場に投入できるようになります。継続的な改善を前提としたCI/CDパイプラインは、事業成長を加速させる強力な武器となるでしょう。

CI/CDパイプラインを運用に落とし込むときは、本文で整理した判断基準を順に確認してください。

この記事を書いた人

コセケン

テクラル合同会社

スタートアップでのCTO経験を経て、現在はテクラル合同会社にてシステム開発全般を牽引しています。アプリおよびWebの開発から、バックエンド、インフラ構築に至るまで幅広い技術領域に対応可能です。スピード感を持った品質の高いシステム開発を得意としており、新規プロダクトの立ち上げを一気通貫で支援します。本ブログでは実践的な開発ノウハウを発信していきます。